noname

15-01-2013 11:21:00

кибер-подразделение ФСБ "Лаборатория Касперского" раскрыла международную шпионскую сеть "Красный октябрь"

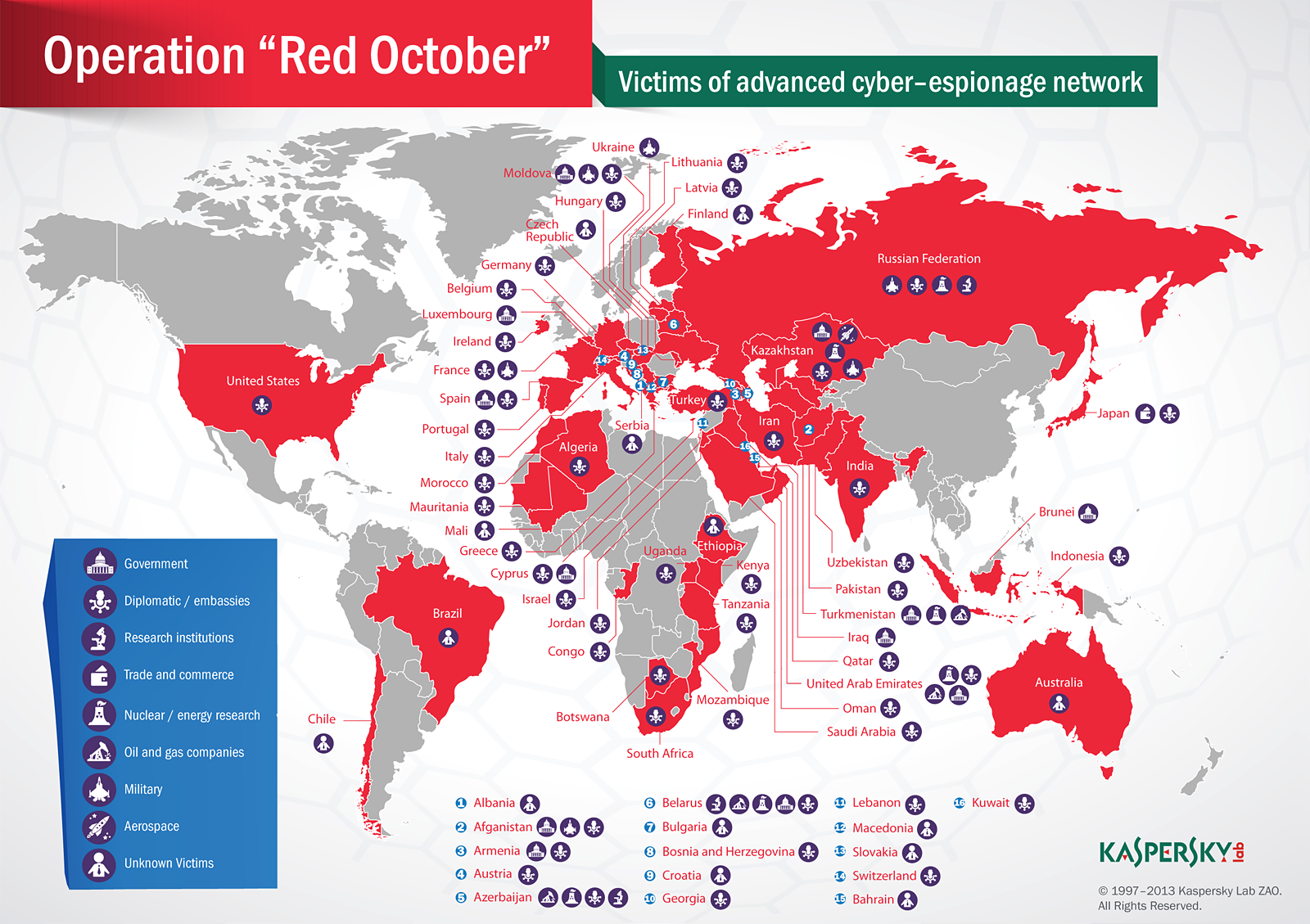

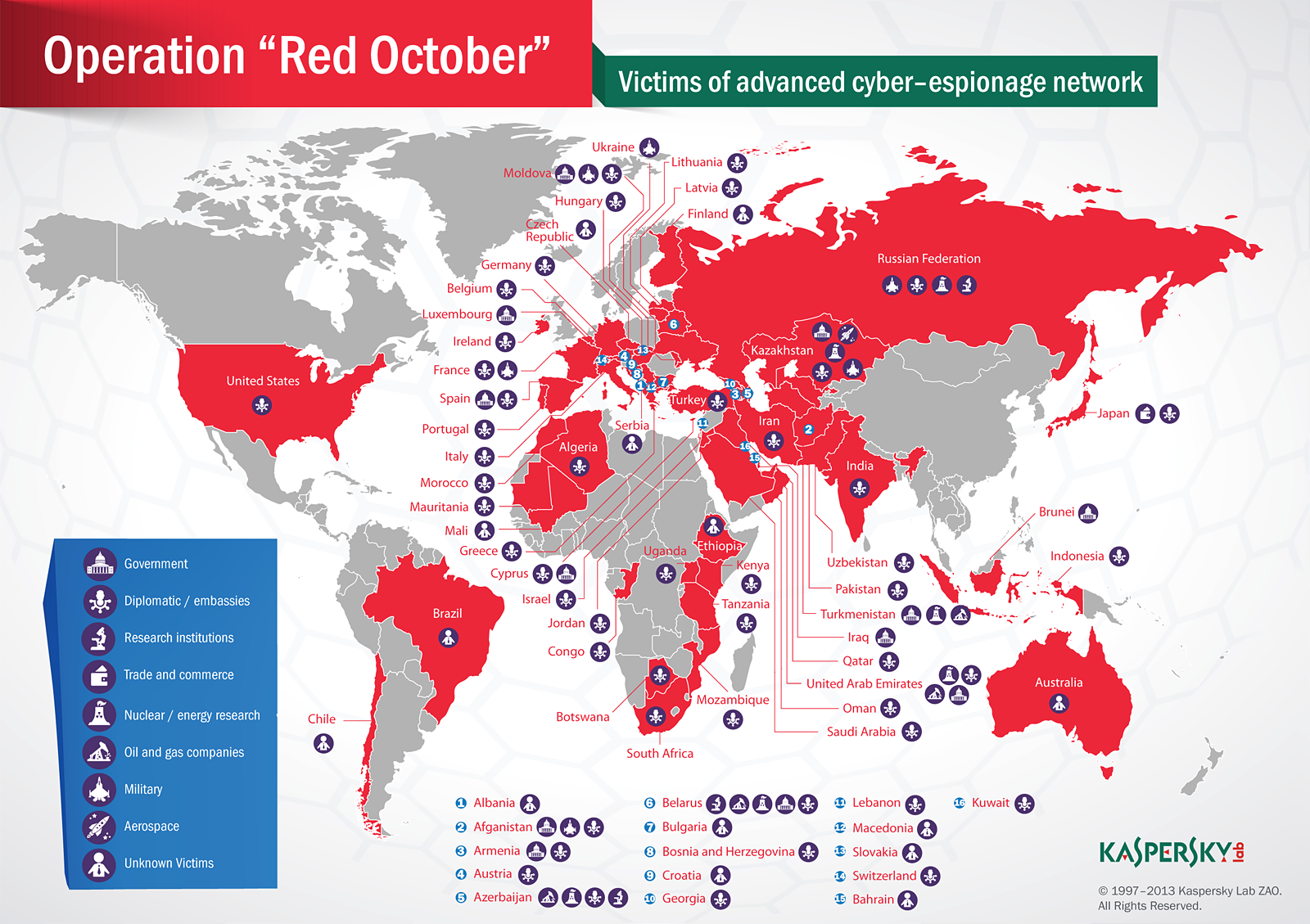

В октябре 2012 года (по другим сведениям с 2007 года) эксперты «Лаборатории Касперского» начали расследование серии атак на компьютерные сети дипломатических представительств. В процессе изучения этих инцидентов была обнаружена кибершпионская сеть

«Лаборатория Касперского» опубликовала отчет об исследовании масштабной кампании, проводимой "киберпреступниками" с целью шпионажа за дипломатическими, правительственными и научными организациями в различных странах мира. Действия "злоумышленников" были направлены на получение конфиденциальной информации, данных открывающих доступ к компьютерным системам, персональным мобильным устройствам и корпоративным сетям, а также сбор сведений геополитического характера. Основной акцент атакующие сделали на республиках бывшего СССР, странах Восточной Европы, а также ряде государств в Центральной Азии.

В антивирусной базе «Лаборатории Касперского» данная вредоносная программа имеет название Backdoor.Win32.Sputnik.

Однако заслуги фсбэшных "экспертов" весьма сомнительные. Иннициатором вскрытия Red October оказалось некое анонимное лицо - другими словами, данные разведки.

Раскрыть удалось только половину структуры и зараженных компьютеров.

К написанию шпионских модулей, скорее всего, «приложили руку» русские программисты, которых выдало использование в коде исконно русских слов в латинском виде и просто банальных ошибок английской грамматики. Ироничен и тот факт, что больше всего информации было своровано у России (далее следуют Казахстан и Азербайджан). Кстати, львиная доля серверов, использовавшихся для преступных целей, располагалась в старательно блюдящей законы Германии.

Хакеры создали мультифункциональную платформу для совершения атак, содержавшую несколько десятков расширений и вредоносных файлов, способных быстро подстраиваться под разные системные конфигурации и собирать конфиденциальные данные с заражённых компьютеров.

http://www.securelist.com/ru/blog/20776 ... h_struktur

В октябре 2012 года (по другим сведениям с 2007 года) эксперты «Лаборатории Касперского» начали расследование серии атак на компьютерные сети дипломатических представительств. В процессе изучения этих инцидентов была обнаружена кибершпионская сеть

«Лаборатория Касперского» опубликовала отчет об исследовании масштабной кампании, проводимой "киберпреступниками" с целью шпионажа за дипломатическими, правительственными и научными организациями в различных странах мира. Действия "злоумышленников" были направлены на получение конфиденциальной информации, данных открывающих доступ к компьютерным системам, персональным мобильным устройствам и корпоративным сетям, а также сбор сведений геополитического характера. Основной акцент атакующие сделали на республиках бывшего СССР, странах Восточной Европы, а также ряде государств в Центральной Азии.

В антивирусной базе «Лаборатории Касперского» данная вредоносная программа имеет название Backdoor.Win32.Sputnik.

Однако заслуги фсбэшных "экспертов" весьма сомнительные. Иннициатором вскрытия Red October оказалось некое анонимное лицо - другими словами, данные разведки.

Раскрыть удалось только половину структуры и зараженных компьютеров.

К написанию шпионских модулей, скорее всего, «приложили руку» русские программисты, которых выдало использование в коде исконно русских слов в латинском виде и просто банальных ошибок английской грамматики. Ироничен и тот факт, что больше всего информации было своровано у России (далее следуют Казахстан и Азербайджан). Кстати, львиная доля серверов, использовавшихся для преступных целей, располагалась в старательно блюдящей законы Германии.

Хакеры создали мультифункциональную платформу для совершения атак, содержавшую несколько десятков расширений и вредоносных файлов, способных быстро подстраиваться под разные системные конфигурации и собирать конфиденциальные данные с заражённых компьютеров.

http://www.securelist.com/ru/blog/20776 ... h_struktur